ランサムウェアの被害が後をたたない(写真:jijomathaidesigners/Shutterstock)

ランサムウェアの被害が後をたたない(写真:jijomathaidesigners/Shutterstock)

企業や団体、病院、公的機関などを狙った身代金要求型の「ランサムウェア」によるサイバー攻撃が後を絶ちません。最近では、出版大手のKADOKAWAが標的にされ、同社グループ企業のドワンゴのサービスが機能不全に陥っています。ランサムウェアとは、いったい誰がどんな目的で使っているのでしょうか。防御の手立てはあるのでしょうか。やさしく解説します。

KADOKAWAで深刻な被害

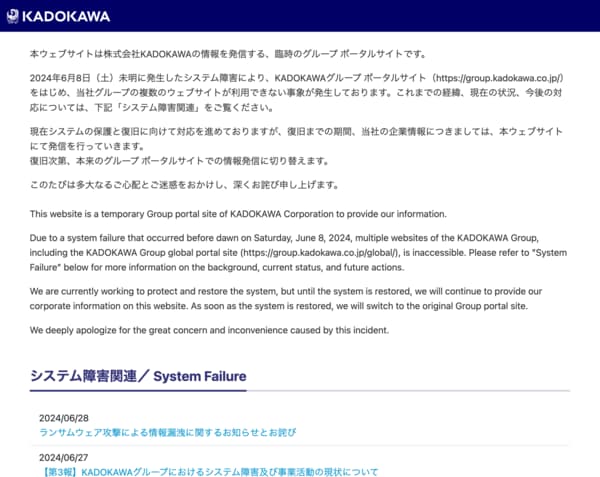

6月8日からサイバー攻撃を受け、事業に大きな影響が出ているKADOKAWAは現在、正規のホームページを閉鎖したままです。

KADOKAWAのウェブサイトのURL(kadokawa.co.jp)にアクセスすると臨時のページが表示される(6月30日時点)

KADOKAWAのウェブサイトのURL(kadokawa.co.jp)にアクセスすると臨時のページが表示される(6月30日時点)

正式なURLを打ち込むと、グループ企業の臨時のホームページが立ち上がり、「KADOKAWAグループ ポータルサイトをはじめ、当社グループの複数のウェブサイトが利用できない事象が発生しております」と表示されるだけ。これまでの経緯や現在の状況については、その下段でシステム障害関連情報が表示されるものの、本来業務のコンテンツは表示されない状態が続いています。

【関連記事】

サイバー攻撃で被害甚大のKADOKAWAと「犯人」の極秘交渉を暴露、NewsPicksのスクープに理はあるか

システム障害が最初に確認されてから、すでに20日余り。この間の詳細は公表されていないものの、KADOKAWAは6月28日時点で以下の情報が漏洩したと発表しています。

▼取引先情報

・楽曲サービス(NRC)を利用している一部クリエイターの個人情報

・一部の元従業員が運営する会社の情報

・取引先との契約書、見積書など

▼社内情報

・株式会社ドワンゴ全従業員の個人情報(派遣社員、契約社員、アルバイト、一部の退職者を含む)

・株式会社ドワンゴの関係会社の一部従業員の個人情報

・社内文書

さらに、KADOKAWAは犯人グループに「身代金」を支払ったとの衝撃的な報道もありました。「身代金要求型」が代名詞のランサムウェアに対処するためには、犯人グループの要求に屈しないことが最も重要とされていますが、それに逆行する行為だったからです。また、実際に流出したとされる内部情報・個人情報などが誰でも閲覧できる状態でインターネット空間に流され、事態の深刻さを際立たせています。